L'intégration de la porte d'entrée dans le réseau numérique de la maison suscite de nombreuses interrogations techniques et sécuritaires absolument légitimes. Confier la protection de son domicile à un dispositif électronique motorisé remet en question des siècles de tradition mécanique horlogère. L'objectif de cette analyse approfondie consiste à décortiquer le fonctionnement, les vulnérabilités, l'installation physique et les véritables apports architecturaux des serrures connectées contemporaines. Il s'agit de s'éloigner des argumentaires commerciaux habituels pour comprendre les implications structurelles d'une telle modification de l'accès principal d'un bâtiment. La serrure représente le premier et le plus important rempart contre les intrusions physiques, et sa numérisation ne doit souffrir d'aucune approximation technique. La transition de la clé crantée ou micropointée traditionnelle vers une méthode d'authentification par onde radio, par transmission de données biométriques ou par la saisie d'un code confidentiel implique une refonte totale de la doctrine de contrôle d'accès résidentiel. Cette évolution technologique apporte une indéniable flexibilité logistique dans la gestion des autorisations d'entrée, mais introduit simultanément des vecteurs d'attaque inédits, qu'ils soient purement numériques, par le biais de failles logicielles, ou hybrides. L'examen méticuleux des mécanismes d'entraînement sous-jacents, des normes de résistance à l'effraction en vigueur, de l'optimisation énergétique et des protocoles de communication maillés permet de dresser un tableau rigoureusement exact de l'état de l'art actuel. La promesse d'une automatisation domotique capable de déverrouiller sa porte à l'approche de son propriétaire légitime doit obligatoirement être confrontée à la dure réalité des latences de réseau, des pannes de courant prolongées, des épuisements de batteries et des tentatives de piratage informatique.

L'architecture mécanique et le choix crucial du cylindre européen débrayable

Avant même d'envisager la dimension logicielle ou électronique, l'étude doit impérativement se concentrer sur la base mécanique fondamentale de toute porte. La vaste majorité des portes d'entrée résidentielles sur le continent européen sont équipées de serrures à larder prévues pour recevoir un cylindre à profil européen. Lorsqu'on planifie de motoriser cet accès, le choix du barillet devient une étape technique primordiale. La notion de cylindre disposant de la fonction débrayable (ou fonction urgence et danger) est absolument non négociable. Un cylindre classique, lorsqu'une clé est engagée à l'intérieur du rotor, bloque mécaniquement l'insertion complète ou la rotation d'une seconde clé depuis l'extérieur. Dans le cadre précis d'une motorisation domotique, le bloc moteur est fixé fermement du côté intérieur de l'habitation et maintient en permanence une clé physique, ou un adaptateur spécifique agissant comme un axe d'entraînement, engagée dans la fente du rotor. Si ce cylindre s'avère ne pas être débrayable, la moindre défaillance de la carte électronique, l'épuisement total des piles ou un blocage des engrenages du stator rendrait l'ouverture de la porte depuis l'extérieur strictement impossible, même en possession de la clé mécanique de secours originale.

Le cylindre débrayable, grâce à un mécanisme d'embrayage complexe intégré précisément en son centre entre les deux demi-cylindres, permet à la clé extérieure de repousser la goupille d'embrayage et de prendre instantanément le contrôle du panneton central, et ce de manière totalement indépendante de la présence prolongée d'une clé ou de la force de maintien d'un moteur situé du côté intérieur. Cette caractéristique de conception est vitale pour la sécurité des personnes. Sans cette assurance mécanique de repli, le risque de se retrouver totalement enfermé à l'extérieur de son propre domicile en pleine nuit ou lors d'une panne de réseau est inacceptable. De surcroît, le niveau de sécurité intrinsèque du cylindre lui-même doit être examiné avec la plus grande sévérité, en analysant la composition du stator et du rotor. L'adjonction d'un dispositif connecté de haute technologie ne justifie sous aucun prétexte la rétrogradation de la résistance physique brute de la porte face aux agressions.

Il convient donc d'exiger l'installation de cylindres de très haute sécurité, capables de résister aux techniques d'effraction les plus destructrices telles que le perçage intensif, le crochetage manuel par palpeur, la frappe dynamique (bumping) ou l'arrachement par force de levier. La certification A2P (Assurance Prévention Protection), délivrée après des tests rigoureux par le CNPP (Centre National de Prévention et de Protection), constitue une référence incontournable en la matière. Un barillet certifié A2P est classifié selon son temps de résistance minimal garanti à une tentative d'effraction outillée (une, deux ou trois étoiles correspondant respectivement à cinq, dix ou quinze minutes de résistance acharnée). L'association synergique d'une serrure intelligente avec un cylindre de sécurité maximale, doté de multiples goupilles en acier trempé anti-perçage, de boucliers de protection en carbure de tungstène et d'une barre de renfort centrale anti-casse, garantit fermement que la numérisation de la méthode d'accès ne se réalise pas au détriment de l'intégrité de la structure physique du point d'entrée. La complexité du taillage de la clé réversible, souvent pourvue de puits concaves de profondeurs variables et de parties mobiles flottantes intégrées, participe à rendre la duplication illicite par un intrus extrêmement ardue.

L'ingénierie de la motorisation, l'usure mécanique et le couple de serrage

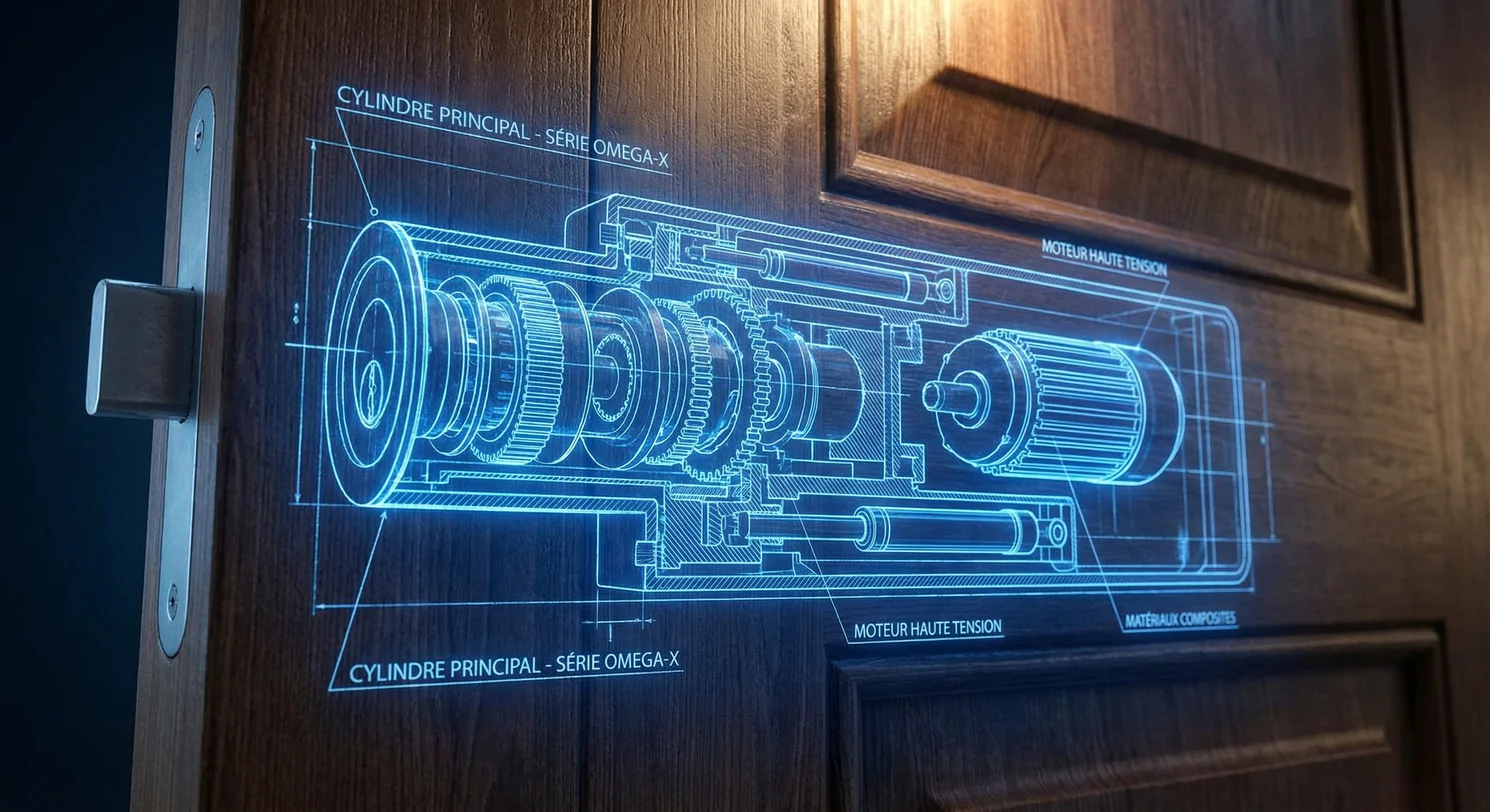

L'acte de motoriser une menuiserie existante implique, dans l'immense majorité des cas, de venir superposer et fixer un bloc moteur volumineux sur la garniture intérieure, par-dessus le cylindre. L'ingénierie interne de ce module motorisé est fascinante de complexité. La force de rotation générée par le moteur, exprimée physiquement en Newton-mètres (Nm), doit impérativement être suffisante pour parvenir à actionner la cinématique de la serrure multipoints de la porte sans demander d'effort démesuré aux composants électroniques, tout en conservant une grande fluidité de mouvement pour ne pas alerter les occupants par des nuisances sonores excessives. Les ingénieurs emploient généralement des moteurs à courant continu sans balais (brushless) pour leur rendement supérieur et leur absence de frottement interne, couplés à des trains d'engrenages épicycloïdaux, ou réducteurs planétaires, fabriqués en acier ou en polymères renforcés. Ces réducteurs ont pour rôle de démultiplier la vitesse de rotation très élevée du petit moteur électrique pour la transformer en un couple de rotation lent mais extrêmement puissant, capable de vaincre la résistance des ressorts de rappel de la serrure.

Les engrenages planétaires, souvent usinés avec une tolérance micrométrique, doivent assurer un transfert de couple optimal sans générer de jeu mécanique préjudiciable à la précision du positionnement. Cependant, un frottement anormal détecté au niveau des pênes dormants, du demi-tour ou des gâches métalliques fixées sur le dormant de la porte sollicitera cet ensemble mécanique de manière totalement disproportionnée. Cette surcharge de travail non prévue par le cahier des charges initial réduira drastiquement et irrémédiablement l'autonomie des batteries de l'appareil, tout en augmentant le risque d'une panne prématurée par surchauffe des composants ou par la rupture des dents des engrenages. Le réalignement tridimensionnel complet de la porte sur ses paumelles et l'ajustement micrométrique des gâches de fermeture constituent par conséquent des préalables techniques absolument indispensables avant toute tentative d'installation d'un module domotisé. Une porte d'entrée massive qui exige d'être fermement poussée de l'épaule ou violemment tirée vers soi à l'aide de la poignée pour réussir à verrouiller la serrure manuellement avec une clé se transformera inévitablement en une source constante et inépuisable de dysfonctionnements critiques pour un système automatisé.

Dans de telles conditions défavorables, le contrôleur électronique interne du moteur tentera d'appliquer sa force maximale de rotation, détectera très rapidement une résistance anormale dépassant les seuils de sécurité de l'ampèremètre intégré, et prendra la décision autonome de se mettre en sécurité d'urgence pour éviter de brûler les bobines. Cette mise en défaut laissera la porte dans un état aléatoire, souvent partiellement déverrouillée, compromettant totalement la sécurité des lieux. L'installation d'une serrure intelligente représente donc une opportunité technique idéale pour procéder à une révision mécanique exhaustive de la menuiserie complète afin de garantir un fonctionnement cinématique absolument irréprochable et sans la moindre résistance parasite.

Les défis de l'alimentation énergétique et de la gestion logicielle des accumulateurs

Le point faible structurel et incontestable de tout dispositif électromécanique fonctionnant sans fil de raccordement permanent réside dans sa source d'alimentation énergétique. Une défaillance soudaine des batteries au moment le plus inopportun, par exemple lors d'un retour de vacances en plein hiver, annule instantanément tous les bénéfices théoriques de l'installation domotique. La conception d'une serrure intelligente de pointe exige des ingénieurs un compromis permanent et délicat entre la puissance électrique brute nécessaire pour actionner efficacement la lourde mécanique de la porte, la rapidité d'exécution requise pour une bonne expérience utilisateur, le maintien de la connectivité radio pour les commandes à distance, et la capacité physique de stockage des accumulateurs. Les grands constructeurs de l'industrie déploient aujourd'hui deux stratégies d'alimentation distinctes : l'utilisation de piles alcalines standardisées (de type AA ou CR123A) et l'intégration de blocs batteries au lithium-ion ou lithium-polymère rechargeables et développés sur mesure.

Les piles alcalines jetables présentent l'indéniable avantage de la disponibilité universelle et immédiate dans n'importe quel commerce de proximité. En cas d'épuisement soudain, le remplacement physique prend moins de deux minutes et ne requiert absolument aucun temps d'immobilisation pour la recharge. Toutefois, leur courbe de décharge électrochimique s'avère relativement linéaire et peu performante sous forte contrainte. Cela signifie concrètement que la tension nominale fournie chute de manière progressive tout au long de la durée de vie de la pile. Cette baisse de tension affecte insidieusement la force de rotation et la vitesse du moteur bien avant l'extinction totale des cellules. De surcroît, les variations de température ambiante influencent l'efficacité chimique. Même si le bloc motorisé est situé confortablement à l'intérieur du logement, le transfert thermique par conduction métallique à travers le cylindre depuis l'extérieur glacial n'est pas négligeable, et le froid intense altère significativement la capacité de restitution du courant des piles alcalines traditionnelles.

À l'inverse, les batteries rechargeables au lithium offrent une densité énergétique considérablement supérieure et maintiennent une tension de sortie extrêmement stable jusqu'au tout dernier pourcentage de capacité disponible, garantissant ainsi un couple moteur maximal et constant tout au long du cycle de décharge. Elles autorisent l'intégration d'une réserve électrique bien plus conséquente dans un volume physique restreint, allongeant théoriquement la durée de tranquillité entre deux cycles de charge. L'inconvénient logistique réside dans l'obligation de retirer physiquement le pack batterie de son logement pour le brancher sur un chargeur mural via un câble USB ou un connecteur propriétaire pendant de longues heures, période de vulnérabilité durant laquelle la fonction de motorisation automatique est par définition totalement inopérante, à moins que l'utilisateur n'ait pris la sage précaution d'acquérir un second pack batterie de roulement.

L'autonomie réelle constatée sur le terrain demeure une donnée hautement fluctuante. Les chiffres marketing annoncés fièrement par les fabricants, oscillant souvent entre six et douze mois, sont invariablement calculés à partir de scénarios de tests en laboratoire idéalisés, impliquant une mécanique de porte parfaitement lubrifiée et un nombre restreint de cycles d'activation quotidiens. Dans le contexte imprévisible d'un environnement domestique réel et actif, marqué par les allées et venues incessantes des enfants, par une serrure multipoints légèrement résistante due aux déformations du bois, et par les multiples requêtes de statut (polling) envoyées par le serveur domotique, l'autonomie effective peut s'effondrer de plus de la moitié. Le microprogramme (firmware) gérant le contrôleur doit donc faire preuve d'une intelligence énergétique exceptionnelle. La carte mère passe la quasi-totalité de son existence dans un état de veille profonde ou de sommeil cryptographique (deep sleep), ne réveillant ses puces radio qu'à des intervalles programmés de quelques millisecondes ou lors d'une interruption matérielle générée par une sollicitation externe directe.

Connectivité radio, normes de communication et maillage de la maison

La sélection du standard de communication radio définit irrémédiablement la méthode avec laquelle l'équipement va s'interfacer avec le reste de l'infrastructure numérique du bâtiment et avec le terminal mobile du propriétaire. Le protocole Bluetooth Low Energy (BLE) constitue aujourd'hui le socle technique minimal et incontournable pour toute interaction rapprochée. Il autorise l'établissement d'une communication directe, bidirectionnelle et fortement chiffrée entre le téléphone portable et le microcontrôleur de la porte à une distance de quelques mètres. Le bénéfice majeur du BLE réside dans sa frugalité énergétique exemplaire et son fonctionnement strictement déconnecté du réseau internet ou du réseau local (LAN). Le processus complexe d'authentification s'effectue intégralement de bout en bout (end-to-end), ce qui limite en théorie drastiquement les risques d'interception malveillante des paquets de données à longue distance. Cependant, la portée physique volontairement restreinte des ondes Bluetooth rend totalement impossible le contrôle distant de l'ouverture. Si un occupant souhaite déverrouiller l'accès depuis son lieu de travail pour permettre l'entrée d'un livreur de colis ou d'un artisan plombier, il devient impératif d'intégrer l'appareil à une passerelle reliée au réseau IP.

C'est dans ce contexte architectural précis qu'interviennent les protocoles domotiques spécialisés opérant sur des topologies de réseau maillé (mesh network). L'utilisation de le protocole Zigbee se présente comme une solution d'ingénierie extrêmement élégante et performante. Ce standard de communication éprouvé permet à la serrure de s'insérer de manière transparente dans un vaste réseau d'équipements domestiques interconnectés (ampoules, prises, détecteurs), qui agissent chacun comme des répéteurs de signal, étendant ainsi virtuellement à l'infini la portée et la résilience du réseau radio. La serrure est configurée en tant que nœud terminal dormant (sleepy end device), qui s'éveille périodiquement pour recevoir ses commandes du coordinateur principal sans gaspiller sa précieuse énergie. La sécurisation stricte des trames Zigbee par des algorithmes de chiffrement symétrique AES-128 apporte un niveau de confidentialité robuste, empêchant la compréhension des données transitant par voie hertzienne.

Le standard Z-Wave se positionne comme une alternative industrielle de très haut niveau, fonctionnant sur des bandes de fréquences sub-gigahertz (aux alentours de 868 MHz sur le territoire européen). Cette basse fréquence confère aux ondes une capacité de pénétration des matériaux de construction massifs (murs porteurs en béton armé, dalles de pierre) très largement supérieure aux signaux à 2,4 GHz, tout en évitant élégamment les embouteillages spectraux et les interférences générées par les innombrables routeurs Wi-Fi et équipements Bluetooth du voisinage. Les spécifications récentes de la norme Z-Wave Plus, et tout particulièrement l'implémentation obligatoire de la classe de commande de sécurité S2 (Security 2), imposent un processus rigoureux d'échange de clés cryptographiques asymétriques basé sur la courbe elliptique lors de l'inclusion initiale de l'appareil dans le réseau, rendant les tentatives de piratage par interception presque impossibles sans un accès physique au contrôleur.

Simultanément, le déploiement massif de l'architecture Thread et de la couche applicative Matter est en train de redessiner entièrement les standards de l'industrie. Thread repose sur le protocole IPv6 pour construire un réseau maillé d'une vélocité et d'une fiabilité incomparables, pensé depuis ses fondations pour gérer des capteurs fonctionnant sur batteries. La latence mesurable entre le tapotement sur l'écran du smartphone et le déclenchement effectif du moteur est spectaculairement diminuée. Matter intervient ensuite pour abstraire la complexité matérielle et garantir l'interopérabilité parfaite et immédiate de l'équipement avec les écosystèmes majeurs du marché, indépendamment des rivalités entre les grands groupes technologiques. Il convient de souligner que l'intégration directe d'une puce Wi-Fi native à l'intérieur du corps de la serrure est une pratique d'ingénierie globalement rejetée par les experts, car le maintien continu d'une connexion TCP/IP sur un réseau sans fil draine les batteries à une vitesse rédhibitoire, obligeant à des recharges hebdomadaires intenables sur le long terme.

Chiffrement des flux de données et le dilemme crucial : Cloud ou Traitement Local

L'adjonction d'un microcontrôleur sur le point névralgique de la porte d'entrée opère un déplacement massif du paradigme traditionnel de sécurité. L'attention ne se porte plus uniquement sur l'épaisseur du blindage en acier ou la complexité du taillage de la clé, mais bascule vers l'analyse de la résilience cryptographique de l'architecture logicielle. Le point de verrouillage se mue en un dispositif d'extrémité d'un système d'information distribué, l'exposant de facto aux innombrables vulnérabilités inhérentes au code informatique. L'évaluation des risques doit désormais intégrer obligatoirement des scénarios tels que l'interception et l'analyse du trafic radio, le rejeu frauduleux des commandes légitimes capturées (replay attacks), et l'exploitation de failles de type Zero Day présentes dans les bibliothèques logicielles de l'application mobile ou des API distantes.

L'authentification mutuelle et l'encapsulation chiffrée des trames de données au niveau local s'appuient fort heureusement sur des algorithmes mathématiques éprouvés par l'industrie bancaire et militaire. L'enjeu technique majeur se situe cependant dans la sécurisation du processus initial de génération, de stockage et d'échange des clés secrètes. Lors de la toute première mise en service de l'appareil, un tunnel cryptographique éphémère doit impérativement être instancié entre le terminal de l'administrateur et le circuit imprimé de la serrure pour injecter les certificats racines. Les implémentations modernes intègrent systématiquement des parades contre les attaques par l'homme du milieu (MitM) en forçant la vérification de codes PIN uniques imprimés physiquement sur le châssis de l'appareil. L'intégration de compteurs de session aléatoires ou de jetons d'horodatage strict permet de s'assurer de manière définitive qu'un paquet de déverrouillage capturé clandestinement par un ordinateur espion ne produira aucun effet s'il est retransmis quelques secondes plus tard, la serrure rejetant immédiatement les données périmées comme étant obsolètes.

La conception globale de l'architecture de contrôle divise profondément la communauté des ingénieurs et des experts en cybersécurité. La quasi-totalité des solutions commerciales prêtes à l'emploi s'appuient sur une architecture intégralement hébergée dans le Cloud. Dans cette configuration, l'application mobile ne communique pas directement avec la maison : elle envoie une requête HTTP sécurisée vers les gigantesques serveurs d'une entreprise tierce, qui relaient la commande redescendante vers le pont Wi-Fi du domicile, lequel envoie finalement l'ordre radio à la porte. Cette centralisation externalisée simplifie outrancièrement le développement du code, facilite le partage mondial des droits d'accès et autorise une collecte massive de données de télémétrie. Cependant, elle génère une dépendance technique terrifiante envers des infrastructures opaques. Une simple avarie matérielle dans un centre de données, une attaque par déni de service distribué ciblant le fabricant, ou la faillite commerciale de la startup conceptrice peuvent rendre le dispositif électronique de dizaines de milliers d'utilisateurs parfaitement inopérant du jour au lendemain.

Pour contrecarrer ces risques existentiels liés à la dépendance externe, la construction d'une architecture résiliente et souveraine exige impérativement d'ancrer le contrôle de l'accès dans un système 100% local. Selon ce paradigme d'indépendance totale, c'est le serveur domotique physique installé à l'intérieur du logement qui gère de manière autonome et exclusive l'authentification des utilisateurs, le stockage des journaux d'événements et l'émission des signaux de contrôle via son propre réseau maillé interne. Les requêtes en provenance de l'application mobile transitent par un tunnel réseau privé virtuel (VPN) géré par le propriétaire, sans jamais transiter par un serveur tiers. Cette isolation garantit un temps de réponse instantané indépendamment des pannes du fournisseur d'accès à internet, protège l'intimité du foyer contre le profilage comportemental et neutralise radicalement le spectre de l'obsolescence programmée liée à la fermeture d'un service en ligne. Dans ce contexte, j'estime que la prudence reste la meilleure conseillère en privilégiant de manière absolue et sans concession le confinement local des algorithmes d'ouverture et des bases de données de droits d'accès. La conservation stricte des clés cryptographiques à l'intérieur du périmètre physique protégé du logement constitue la seule méthode d'ingénierie acceptable pour sécuriser un point d'accès critique.

Granularité des autorisations, gestion temporaire et audit des journaux

Le bénéfice fondamental et irréfutable de la transition vers une solution numérique réside dans l'extraordinaire précision offerte dans la gestion des droits de franchissement de la porte. Dans le monde purement mécanique, la distribution d'une clé métallique dupliquée représente un compromis de sécurité majeur et définitif. Il est rigoureusement impossible de tracer l'utilisation d'une copie non autorisée et extrêmement onéreux de révoquer un accès sans procéder au changement complet du cylindre et à la refonte de toutes les clés du foyer. Le contrôleur numérique remplace cette clé matérielle statique par des jetons cryptographiques dynamiques, programmables avec une précision chirurgicale concernant leur durée de validité et identifiables de manière nominative.

L'interface logicielle permet ainsi de structurer une hiérarchie stricte des profils. Les administrateurs et les résidents permanents disposent de droits d'entrée continus. À l'inverse, il est possible de concevoir des autorisations virtuelles extrêmement contraintes pour des intervenants externes. L'administrateur peut aisément générer et distribuer un code PIN chiffré ou une invitation Bluetooth dont la validité est rigoureusement limitée, par exemple, à tous les jeudis du mois de mars, exclusivement dans une fenêtre horaire comprise entre dix heures et midi. À midi et une minute, le jeton est détruit par le microprocesseur de la serrure, rendant toute tentative d'insertion du code invalide et déclenchant un événement de sécurité. Cette fonctionnalité trouve un écho particulièrement pertinent dans le cadre florissant de la location immobilière de courte durée. L'intégration d'API permettant la synchronisation automatique entre le calendrier des réservations et le serveur domotique automatise la création et la destruction de ces codes d'accès uniques pour chaque locataire, éliminant totalement les complexes opérations de remise des clés en main propre et renforçant massivement la sécurité globale du parc immobilier.

Pour les modèles dotés de pavés numériques externes ou de capteurs biométriques à lecture d'empreintes digitales, l'ingénierie physique et logicielle de l'interface extérieure doit être irréprochable. L'utilisation d'un code distinct pour chaque membre du foyer ou visiteur autorise une identification positive de la personne manœuvrant le système. Ces terminaux extérieurs doivent afficher des certifications de résistance drastiques contre les agressions climatiques (indice de protection minimal IP65 contre les projections d'eau et l'intrusion de poussière fine) et le vandalisme mécanique. Sur le plan logiciel, la protection contre les attaques par force brute est impérative. Après la saisie consécutive de trois à cinq codes erronés, le clavier doit se verrouiller automatiquement pour une durée de pénalité croissante, tout en expédiant simultanément une alerte d'intrusion par notification push sur l'écran du propriétaire légitime. Pour prévenir l'ingénierie sociale ou la déduction du code par l'analyse des traces de sébum déposées sur les touches en verre trempé, les claviers virtuels implémentent couramment la fonction de code leurre, permettant à l'utilisateur de taper une série aléatoire de chiffres avant et après le véritable code PIN, noyant ainsi la séquence secrète dans le bruit numérique.

La compilation et l'enregistrement exhaustif de tous les événements de franchissement dans des journaux informatiques (logs) constituent le socle de l'audit de sécurité contemporain. La moindre sollicitation du mécanisme de verrouillage est méticuleusement horodatée et archivée dans la mémoire flash. Cela englobe l'actionnement mécanique de la molette intérieure, le déverrouillage distant validé par l'application, l'échec de la lecture d'une empreinte digitale, la détection d'une chute de tension au niveau du compartiment à piles, ou encore les tentatives suspectes de manipulation du cylindre de secours par un outil inapproprié. Cet historique incorruptible permet de retracer avec une acuité parfaite la chronologie des événements ayant conduit à un incident. En associant intelligemment cette base de données à un moteur de scénarios domotiques, le serveur peut déclencher des séquences de réactions environnementales sophistiquées, telles que l'illumination progressive du couloir principal et la désactivation sélective des zones d'alarme périphériques lorsqu'un profil d'utilisateur spécifique est formellement identifié au moment de l'ouverture nocturne de la porte.

Ergonomie quotidienne, interfaces physiques et acceptation par les résidents

L'introduction brutale d'une technologie perturbant une routine musculaire et cognitive aussi solidement ancrée que l'insertion et la rotation d'une clé dans un barillet ne peut réussir sans une analyse approfondie de l'impact psychologique sur les occupants du bâtiment. L'ergonomie d'utilisation conditionne de manière définitive l'adoption pérenne du système. Un dispositif motorisé, quelles que soient ses prouesses cryptographiques de grade militaire, sera immanquablement perçu comme une nuisance insupportable s'il ralentit l'accès fluide au domicile, s'il contraint à fouiller dans un sac pour retrouver un téléphone déchargé, ou s'il génère un stress lié à l'incertitude du statut de la porte.

Le concept du déverrouillage automatique mains libres (Auto-Unlock) incarne la quintessence théorique de la domotique invisible. Ce mécanisme complexe s'appuie sur la création d'une vaste barrière géographique virtuelle (geofencing) englobant le quartier de résidence. Lorsque le smartphone quitte puis pénètre à nouveau dans ce périmètre de plusieurs centaines de mètres, le système préarme l'application mobile en arrière-plan. Dès lors que l'utilisateur franchit le seuil du périmètre Bluetooth restreint (quelques mètres autour de la porte), le téléphone et la serrure procèdent à un échange rapide de certificats de sécurité et actionnent instantanément le moteur pour rétracter les pênes dormants juste avant que la main ne saisisse la poignée. En pratique, la réalisation technique de cette chorégraphie nécessite une optimisation logicielle d'une exigence extrême pour prévenir le phénomène dévastateur des faux positifs. Un déverrouillage accidentel provoqué par la dérive du signal GPS du téléphone alors que l'occupant se déplace à l'intérieur de la chambre située juste au-dessus de l'entrée constitue une faille de sécurité intolérable. Face à ces limites de la localisation radiofréquence, de nombreux architectes de sécurité préfèrent exiger une interaction explicite et volontaire avec le système, par le biais d'un lecteur d'empreinte digitale encastré ou de la frappe d'un code PIN court, fusionnant ainsi la rapidité de la reconnaissance biométrique avec l'intention consciente de déverrouiller.

Le succès de ce déploiement exige une véritable pédagogie d'accompagnement envers votre famille. Tous les résidents du domicile ne possèdent ni le même niveau d'acculturation numérique ni le même équipement informatique de dernière génération. Il est techniquement et moralement indispensable de maintenir en service des vecteurs d'interaction tangibles, rudimentaires et d'une fiabilité absolue en guise de complément à la complexité logicielle de l'écosystème mobile. La fourniture de badges porte-clés fonctionnant via la technologie d'identification par radiofréquence (RFID) basse fréquence ou de puces NFC passives, la mise à disposition de petites télécommandes radio à cryptage tournant (rolling code) ou la préservation scrupuleuse de la méthode d'entrée originelle via l'utilisation de la clé mécanique profilée classique assurent qu'aucun individu, qu'il s'agisse de très jeunes enfants ne possédant pas de smartphone, de parents âgés en visite, ou de la personne responsable de l'entretien ménager, ne se retrouve bloqué sur le palier face à un mur technologique incompréhensible. L'ajout de l'intelligence artificielle et de la motorisation doit se faire par sédimentation, sans jamais détruire ou rendre inopérantes les fondations mécaniques ancestrales.

C'est la raison pour laquelle je recommande systématiquement une approche hybride de l'automatisation. Il s'agit de cumuler le pilotage par application mobile pour l'orchestration avancée des autorisations temporelles et de la télémétrie, avec l'utilisation de modules physiques robustes pour l'interaction courante. De plus, la clarté du retour d'information fourni à l'utilisateur est d'une importance capitale. Les résidents doivent être en mesure d'auditer l'état de verrouillage de la menuiserie en une fraction de seconde, que ce soit par l'interprétation d'un halo lumineux de couleur généré par des anneaux de diodes électroluminescentes (LED) encerclant le mécanisme, ou par la confirmation auditive d'une mélodie électronique spécifique à l'engagement complet de la tringlerie métallique. L'incorporation d'un senseur magnétique de détection de position d'ouvrant, indépendant de l'intelligence de la motorisation, permet au serveur central de faire la distinction formelle entre une porte simplement repoussée contre son cadre et une porte dont l'intégralité des points d'ancrage est engagée dans les gâches du dormant, prévenant ainsi le danger redoutable consistant à motoriser le verrouillage d'un battant qui serait physiquement entrebâillé.

Législation, assurance habitation et conformité aux normes résidentielles

Le dernier pan de cette analyse exhaustive porte sur les conséquences juridiques et contractuelles de la numérisation des systèmes d'accès. La modification physique du dispositif protégeant l'enveloppe extérieure du domicile ne saurait échapper au cadre strict des contrats d'assurance multirisque habitation. Les compagnies d'assurance évaluent le risque de cambriolage en s'appuyant sur des cahiers des charges précis concernant les moyens de prévention mécanique déployés. La substitution intégrale d'une serrure classique, certifiée trois points avec un barillet hautement résistant, par un équipement motorisé de qualité douteuse peut, en cas de sinistre avéré et d'effraction constatée, motiver la réduction drastique voire le refus pur et simple de l'indemnisation financière des biens spoliés, sous prétexte d'aggravation volontaire du risque par l'assuré.

Il incombe par conséquent au propriétaire de sélectionner avec la plus grande vigilance des équipements dont les composants mécaniques exposés à l'extérieur conservent ou excèdent les niveaux de certification exigés par son contrat d'assurance en vigueur. Les experts en sinistralité se montrent de plus en plus attentifs aux traces d'effraction numériques. Si l'accès est piraté par l'interception d'un signal radio mal chiffré ou par le vol du code confidentiel sur une application mobile compromise, aucune trace d'effraction physique ne sera relevée par les enquêteurs sur le cadre de la porte. Cette absence d'indices matériels complique considérablement les démarches de déclaration de vol, les compagnies exigeant traditionnellement la preuve d'une effraction mécanique caractérisée pour déclencher les clauses de remboursement. L'utilisation d'une infrastructure générant des journaux de connexion ultra-détaillés et inaltérables stockés sur un serveur sécurisé devient alors le seul élément probant susceptible de démontrer au monde de l'assurance qu'une intrusion illicite et non autorisée a techniquement eu lieu par le biais d'un contournement du dispositif informatique.

La conservation à long terme de ces vastes bases de données de journaux d'accès soulève inéluctablement des enjeux liés au respect de la vie privée des individus fréquentant le domicile. Les lois régissant la protection des données numériques stipulent que le traitement des données à caractère personnel doit obéir à des règles de proportionnalité, de sécurité et de consentement. L'exportation massive de ces informations sensibles vers les immenses centres de calcul d'une corporation commerciale étrangère, pour y être indexées, analysées et potentiellement monétisées à des fins publicitaires, représente une violation flagrante des principes de souveraineté personnelle sur les données intimes de la sphère familiale. Ce constat législatif et moral vient appuyer et sceller définitivement la pertinence indiscutable des architectures informatiques isolées du réseau global, renforçant la nécessité d'une gestion autonome et internalisée des composants critiques de la maison automatisée.

Conclusion des investigations matérielles et algorithmiques

La décision de motoriser l'ouverture principale de son habitat ne peut raisonnablement pas se réduire à un choix compulsif dicté par l'attrait de la nouveauté technologique. Elle concrétise une transformation architecturale et sécuritaire majeure du bâtiment, exigeant de faire converger avec une maestria absolue la fiabilité immuable de la mécanique de précision, les normes contraignantes des protocoles de transmission radio et la puissance d'analyse algorithmique des ordinateurs embarqués. Les bénéfices pratiques en matière de distribution asynchrone des droits de passage, de surveillance et d'audit des allées et venues, ainsi que la flexibilité opérationnelle d'une interaction domotique poussée à son paroxysme sont éclatants et en parfaite adéquation avec la complexité des rythmes de vie modernes. Néanmoins, cette digitalisation inexorable de l'accès introduit son propre spectre de vulnérabilités, exposant la demeure aux menaces cybernétiques distantes et créant une lourde contrainte de maintenance logistique autour du renouvellement cyclique de l'énergie électrique des piles.

Le succès d'une telle entreprise repose intégralement sur une sélection matérielle intransigeante. L'intégration méticuleuse d'un barillet de sûreté débrayable pour pallier les pannes électroniques, l'évaluation de la puissance de franchissement du réducteur planétaire intégré au bloc moteur, et l'exigence d'une conception énergétique résiliente tracent la frontière entre un système de protection fiable et un gadget domotique dangereux. Sur le plan de l'ingénierie logicielle, la ligne directrice ne doit souffrir d'aucune concession ni compromis : le traitement de l'information doit être rapatrié et exécuté localement, de manière hermétique. Les échanges d'autorisations doivent transiter sur des protocoles chiffrés asymétriquement, coupant définitivement toute dépendance toxique et asymétrique envers les infrastructures Cloud et les serveurs d'authentification externalisés, souvent hors de contrôle. La porte, gardienne millénaire de nos foyers, représente la barrière infranchissable entre le tumulte de la sphère publique et la sanctuarisation de l'espace privé. L'apport indéniable des puces de silicium et des capteurs de dernière génération doit uniquement servir de force d'appui et de démultiplication à une muraille mécanique dont l'intégrité fondamentale et la résistance physique ne peuvent, sous aucun prétexte technologique, être amoindries.